Von Trojanern, Erpressern und Datendiebstahl

Ob Einzelgerät, mittelständisches Unternehmen, hybride Infrastruktur oder Smart Home: Dringender denn je benötigen Sie den richtigen, leistungsfähigen Schutz für Ihre IT-Sicherheit.

Doch nur, wenn Benutzerfreundlichkeit und klarer Überblick die Einrichtung und Nutzung erleichtern, Sie aber auch bei Alarmen umgehend informiert werden und passende Gegenmaßnahmen erkennen oder durchführen können, macht alles Sinn.

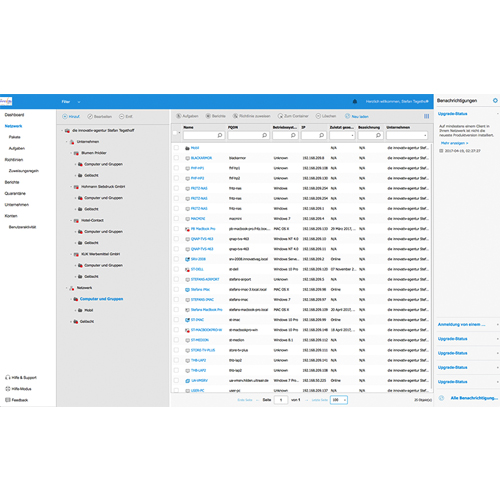

Nur wer in seinem gesamten Netzwerk die Security-Anwendung zentral konfigurieren kann und danach den Überblick hat über vorhandene Nutzer und Geräte, Updates auf allen Geräten, wiederkehrende Scans und deren Ergebnisse, hat einen wirkungsvollen Schutz.

Schutz für Heimanwender und Unternehmen

Für jeden Bedarf die maßgeschneiderte Lösung

Viele Plattformen

– Server

– Workstations

– Virtuelle Maschinen

– Mobilgeräte

– Cloud (inkl. AWS)

– Workstations

– Virtuelle Maschinen

– Mobilgeräte

– Cloud (inkl. AWS)

Gegen Cyber-Gefahren

– Ransomware-Schutz

– Fortschrittliche Bedrohungsabwehr

– Schutz vor Exploits und Zero-Day-Attacken

– Fortschrittliche Bedrohungsabwehr

– Schutz vor Exploits und Zero-Day-Attacken

Zentrale Konfiguration

– Zentrale Server-Installation oder als Cloud-Anwendung

– zentrale Konfiguration und Berichterstattung

– vollständige Kontrolle aller Nutzer und Geräte

– Ausrollen von Installationen und Updates, Scanaufträge, Änderungen von Einstellungen direkt aus der Konsole

– zentrale Konfiguration und Berichterstattung

– vollständige Kontrolle aller Nutzer und Geräte

– Ausrollen von Installationen und Updates, Scanaufträge, Änderungen von Einstellungen direkt aus der Konsole

Managed Security

Vollautomatische Aktivität, Überwachung und Pflege der Security-Lösung inkl. Berichterstattung

Web-Protection

– Definition von Zugangsregeln

– Zugriffsschutz

– Malware-Schutz

– Ransomware-Schutz

– WLAN-Kontrolle

– Privatsphäre-, Diebstahl- und Datenschutz

– Zugriffsschutz

– Malware-Schutz

– Ransomware-Schutz

– WLAN-Kontrolle

– Privatsphäre-, Diebstahl- und Datenschutz